Sicherheit

auf höchstem Niveau

Bei Honicon sind Sicherheit und Datenschutz ein essentielles Thema. Wir unterstützen Sie dabei, Ihre Atlassian Instanzen der DSGVO entsprechend und den höchstmöglichen Datenschutzstandards nach zu optimieren. Zusätzlich helfen wir Ihnen, Server auszuwählen, die strengen Anforderungen gerecht werden, ob Serverstandort in Deutschland oder C5 Zertifizierung der Server – gemeinsam mit unseren Kunden finden wir die passenden Sicherheits-Lösungen.

Auch für cloudbasierte Lösungen bieten wir umfassende Sicherheit. Wir helfen Ihnen, die richtigen Cloud-Services auszuwählen und diese optimal zu nutzen, sodass Ihre Daten auch in der Cloud geschützt sind. Durch kontinuierliche Weiterentwicklung und die Teilnahme an Veranstaltungen, wie dem Cyber Sicherheitstag bleiben wir stets auf dem neuesten Stand der Sicherheitstechnik – für Ihre Sicherheit, heute und in Zukunft.

So schützen wir

Ihre Daten

Datenschutz ist für uns von zentraler Bedeutung, da der verantwortungsvolle Umgang mit sensiblen Daten sowohl rechtliche Konsequenzen als auch Vertrauensverlust verhindert. Bei Honicon nehmen wir dieses Thema sehr ernst und helfen unseren Kunden, ihre Systeme DSGVO-optimiert zu konfigurieren.

Um auch Ihnen die Einhaltung der Vorgaben der DSGVO oder beispielsweise BaFin-spezifischer Vorschriften zu ermöglichen, unterstützen wir Sie dabei, die passenden technischen und organisatorischen Maßnahmen zu ergreifen.

Als Atlassian Solution Partner wissen wir genau, welche Sicherheitsmaßnahmen für ihr Unternehmen möglich und geeignet sind.

Maßnahmen, wie z.B.:

• Personalisierte Accounts für eine lückenlose Nachvollziehbarkeit von Änderungen

• 256-Bit-Verschlüsselung

• BYOK (Bring Your Own Key)-Verschlüsselung für in der Cloud gespeicherte Daten

• IP Allowlist zur Beschränkung des Zugriffs auf vorab definierte IP-Adressen

• Spezialisierte Einschränkungen für mobile Endgeräte für maximale Sicherheit unterwegs

• Zwei-Faktor-Authentifizierung zur Minimierung des Risikos von Datenlecks und unbefugtem Zugriff

• und viele mehr

Gerne beraten wir Sie bei der Auswahl der geeigneten Maßnahmen für ihr Unternehmen und unterstützen Sie bei der optimalen Konfiguration und Instandhaltung.

Bereit für

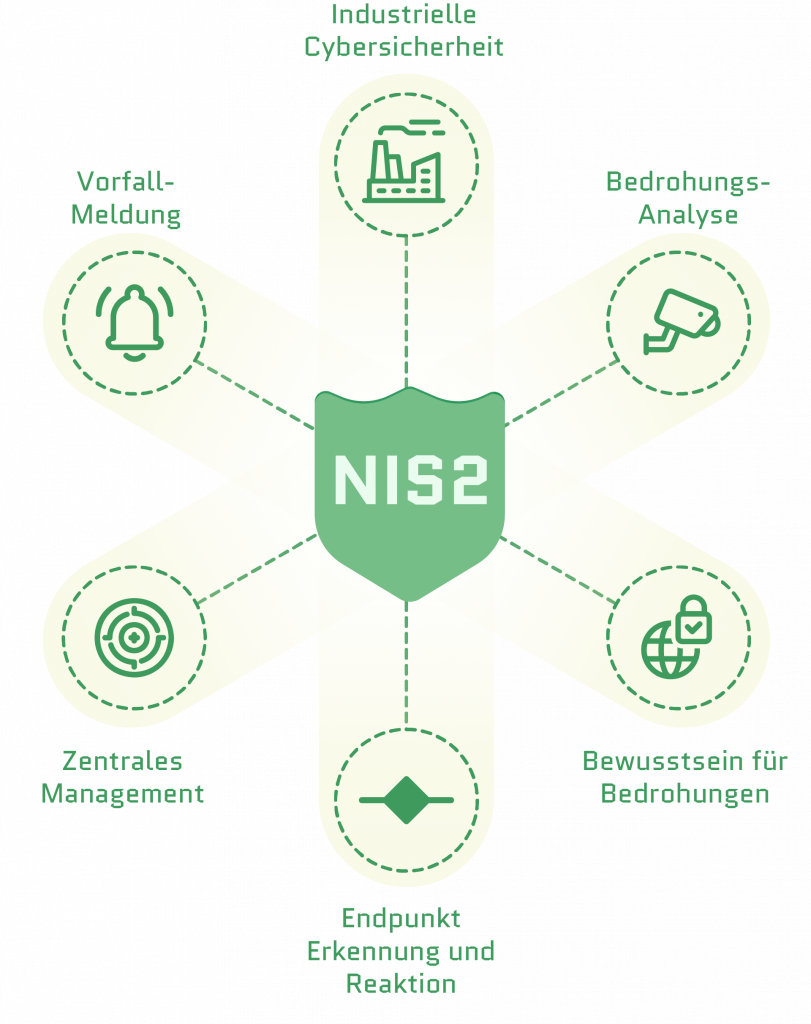

NIS2

Der NIS2-Gesetzesentwurf wird bald in Kraft treten und mehr Unternehmen als je zuvor arbeiten gemeinsam daran, die Cybersicherheit in Deutschland zu stärken. NIS2 (Netz- und Informationssicherheit-Richtlinie 2) ist eine überarbeitete EU-Richtlinie, die in deutsches Recht gegossen werden muss.

Honicon unterstützt Unternehmen dabei, mit den Atlassian-eigenen Systemen – insbesondere Jira-Instanzen – die sich aus der NIS2 ergebenden Verpflichtungen und Aufgaben zu erfüllen.

Wir berücksichtigen bei der Thematik rund um NIS2 stets die hohen Haftungsrisiken der Geschäftsführung, um sicherzustellen, dass rechtzeitig und auf die richtige Weise gehandelt wird. Gerne beraten und unterstützen wir Sie dabei, die NIS2 Anforderungen an ihr Unternehmen und ihre Jira-Instanzen einzuhalten.

Um stets auf dem neuesten Stand der Cybersicherheit zu bleiben, wird ein Team von Honicon den Cyber Sicherheitstag 2024 besuchen, bei dem NIS2 ein zentrales Thema ist. So stellen wir sicher, dass Best Practices direkt an unsere Kunden weitergegeben werden, um den Schutz vor Cyber-Angriffen zu verbessern, die Betriebsstabilität zu stärken und rechtliche Vorgaben einzuhalten.

Machen Sie den

Ersten Schritt

Im IT-Notfall können die ersten Schritte die wichtigsten sein.

Laden Sie unser “Verhalten bei IT-Notfällen” Merkblatt herunter und füllen es für ihr Unternehmen aus um ihr Team dabei zu unterstützen diese ersten, wichtigen Schritte souverän zu meistern!

Neuste Informationen

zu Cybersicherheit

Cybersicherheit ist ein dynamisches Feld, das ständige Anpassung erfordert. Wir halten Sie auf dem Laufenden über aktuelle Bedrohungen, neue Sicherheitsstandards und Best Practices für den Schutz sensibler Daten. Entdecken Sie unsere neuesten Artikel und Fachbeiträge, um Ihr Unternehmen optimal auf die Herausforderungen der digitalen Welt vorzubereiten.

- BSI-Standard 200-2: Wie aus Bausteinen ein Sicherheitskonzept entsteht

ℹ️ tl;dr BSI-Standard 200-2 beschreibt den IT-Grundschutz als Vorgehensmodell: Geltungsbereich festlegen, Strukturanalyse, Schutzbedarf bestimmen, Bausteine modellieren, Umsetzungsstand prüfen. Drei Absicherungsstufen bieten flexible Einstiegspfade: Basis-Absicherung für den schnellen Start, Standard-Absicherung für vollständigen Grundschutz, Kern-Absicherung für die „Kronjuwelen”. Der IT-Grundschutz-Check übersetzt den Soll-Katalog in ein prüfbares Lagebild – Grundlage für Maßnahmenplanung, Priorisierung… BSI-Standard 200-2: Wie aus Bausteinen ein Sicherheitskonzept entsteht weiterlesen

ℹ️ tl;dr BSI-Standard 200-2 beschreibt den IT-Grundschutz als Vorgehensmodell: Geltungsbereich festlegen, Strukturanalyse, Schutzbedarf bestimmen, Bausteine modellieren, Umsetzungsstand prüfen. Drei Absicherungsstufen bieten flexible Einstiegspfade: Basis-Absicherung für den schnellen Start, Standard-Absicherung für vollständigen Grundschutz, Kern-Absicherung für die „Kronjuwelen”. Der IT-Grundschutz-Check übersetzt den Soll-Katalog in ein prüfbares Lagebild – Grundlage für Maßnahmenplanung, Priorisierung… BSI-Standard 200-2: Wie aus Bausteinen ein Sicherheitskonzept entsteht weiterlesen - BSI-Standard 200-4: Business-Continuity-Management im öffentlichen Sektor

ℹ️ tl;dr BSI-Standard 200-4 beschreibt Business-Continuity-Management als Führungsaufgabe und orientiert sich an ISO 22301:2019 für organisatorische Resilienz. Die Business-Impact-Analyse (BIA) identifiziert kritische Prozesse, Abhängigkeiten und Wiederanlaufzeiten – als Grundlage für Notfallpläne und Krisenorganisation. Honicon integriert BCM direkt in digitalisierte End-to-End-Prozesse statt isolierter Fachsysteme – mit Atlassian-Tools oder Plane. Jira, Confluence… BSI-Standard 200-4: Business-Continuity-Management im öffentlichen Sektor weiterlesen

ℹ️ tl;dr BSI-Standard 200-4 beschreibt Business-Continuity-Management als Führungsaufgabe und orientiert sich an ISO 22301:2019 für organisatorische Resilienz. Die Business-Impact-Analyse (BIA) identifiziert kritische Prozesse, Abhängigkeiten und Wiederanlaufzeiten – als Grundlage für Notfallpläne und Krisenorganisation. Honicon integriert BCM direkt in digitalisierte End-to-End-Prozesse statt isolierter Fachsysteme – mit Atlassian-Tools oder Plane. Jira, Confluence… BSI-Standard 200-4: Business-Continuity-Management im öffentlichen Sektor weiterlesen - Authentik: Warum eure Identität nicht in fremde Hände gehört

ℹ️ tl;dr Identität ist das Rückgrat eurer IT – wenn der Identity Provider wackelt, wackelt alles: VPN, E-Mail, Git, Cloud-Konsole und Notfallzugang. Authentik ist ein Open-Source-IdP für selbst betriebenes SSO mit SAML, OAuth2/OIDC, LDAP, RADIUS und WebAuthn/Passkeys – von Homelab bis Kubernetes-Cluster. Selbst betreiben bedeutet Souveränität: Kontrolle über Login-Metadaten, Policies,… Authentik: Warum eure Identität nicht in fremde Hände gehört weiterlesen

ℹ️ tl;dr Identität ist das Rückgrat eurer IT – wenn der Identity Provider wackelt, wackelt alles: VPN, E-Mail, Git, Cloud-Konsole und Notfallzugang. Authentik ist ein Open-Source-IdP für selbst betriebenes SSO mit SAML, OAuth2/OIDC, LDAP, RADIUS und WebAuthn/Passkeys – von Homelab bis Kubernetes-Cluster. Selbst betreiben bedeutet Souveränität: Kontrolle über Login-Metadaten, Policies,… Authentik: Warum eure Identität nicht in fremde Hände gehört weiterlesen - BSI-Grundschutz für die öffentliche Verwaltung

ℹ️ tl;dr BSI-Grundschutz liefert den Rahmen für rechtssichere Informationssicherheit in Behörden – von Bundesbehörden bis Kommunalverwaltungen. Das IT-Grundschutz-Kompendium mit 111 Bausteinen strukturiert Managementaufgaben, organisatorische Regeln und technische Schutzmaßnahmen in zehn Schichten. Honicon 4-Step-Methode verbindet BSI-Grundschutz mit Atlassian-Tools: Analyse → Konzept → Integration → Betrieb für dauerhaften ISMS-Betrieb. Jira, Confluence &… BSI-Grundschutz für die öffentliche Verwaltung weiterlesen

ℹ️ tl;dr BSI-Grundschutz liefert den Rahmen für rechtssichere Informationssicherheit in Behörden – von Bundesbehörden bis Kommunalverwaltungen. Das IT-Grundschutz-Kompendium mit 111 Bausteinen strukturiert Managementaufgaben, organisatorische Regeln und technische Schutzmaßnahmen in zehn Schichten. Honicon 4-Step-Methode verbindet BSI-Grundschutz mit Atlassian-Tools: Analyse → Konzept → Integration → Betrieb für dauerhaften ISMS-Betrieb. Jira, Confluence &… BSI-Grundschutz für die öffentliche Verwaltung weiterlesen - BSI-Standard 200-1: Informationssicherheit führen, steuern, nachweisen

ℹ️ tl;dr BSI-Standard 200-1 stellt systematisches Management vor Einzelmaßnahmen und verankert Informationssicherheit als Führungsaufgabe. Die Leitungsebene entscheidet über Risiken, Ressourcen und Ziele der Informationssicherheit und sichert die Einbindung in bestehende Strukturen. Honicon gestaltet Prozesse so, dass Vorgaben aus BSI-Standard 200-1, ISO-Normen und Rechtspflichten erfüllt sind und ein ISMS ohne Fremdkörper-Effekt… BSI-Standard 200-1: Informationssicherheit führen, steuern, nachweisen weiterlesen

ℹ️ tl;dr BSI-Standard 200-1 stellt systematisches Management vor Einzelmaßnahmen und verankert Informationssicherheit als Führungsaufgabe. Die Leitungsebene entscheidet über Risiken, Ressourcen und Ziele der Informationssicherheit und sichert die Einbindung in bestehende Strukturen. Honicon gestaltet Prozesse so, dass Vorgaben aus BSI-Standard 200-1, ISO-Normen und Rechtspflichten erfüllt sind und ein ISMS ohne Fremdkörper-Effekt… BSI-Standard 200-1: Informationssicherheit führen, steuern, nachweisen weiterlesen

Verbessern Sie gemeinsam mit uns

Ihre IT-Sicherheit